Sécurité crypto : protection, risques et bonnes pratiques

Quand on parle de sécurité crypto, l’ensemble des mesures, outils et procédures qui permettent de protéger les actifs numériques contre le vol, la perte ou la compromission. Aussi appelée protection des cryptomonnaies, elle devient incontournable dès que l’on utilise un exchange décentralisé, un plateforme sans serveur central qui expose les fonds aux risques de code et de bugs. Les incidents de piratage crypto, actes de vol ou de détournement de clés privées, sont souvent le point de départ d’enquêtes en forensique blockchain, une discipline qui trace les flux et identifie les coupables. Enfin, le KYC, procédure d’identification des utilisateurs imposée par les régulateurs, participe à réduire les attaques en limitant l’anonymat des fraudeurs. sécurité crypto n’est donc pas qu’une checkbox, c’est un ensemble d’étapes qui se renforcent mutuellement.

Les vecteurs d’attaque les plus courants varient entre phishing, malwares et failles de contrats intelligents. Un hacker peut envoyer un e‑mail qui ressemble à une notification d’un exchange, pousser l’utilisateur à saisir sa phrase de récupération, puis siphonner le portefeuille entier. Les bugs de code, comme ceux révélés dans le ByBit hack de 2025, permettent aux attaquants d’exploiter des fonctions non protégées et de transférer des millions de dollars en quelques minutes. Même les plateformes réputées peuvent subir des fermetures d’échanges sans KYC, ce qui pousse les traders vers des solutions moins encadrées, davantage exposées aux risques. Chaque incident montre que la sécurité crypto doit être pensée comme un système à plusieurs couches, où chaque faille potentielle doit être anticipée.

Pourquoi la sécurité crypto est cruciale en 2025

Les autorités renforcent leur surveillance grâce à la forensique blockchain. Cette discipline utilise des analyseurs de graphe, des algorithmes de clustering et des bases de données d’adresses blacklistées pour suivre les flux illicites. Les résultats permettent non seulement de récupérer des fonds volés, mais aussi de décourager les criminels en augmentant le coût de leurs opérations. La collaboration entre exchanges, régulateurs et experts en cyber‑sécurité crée un réseau d’information qui rend chaque attaque plus visible. Concrètement, quand un wallet est compromis, les outils de forensique génèrent rapidement un rapport de transaction, facilitant le gel des actifs sur les plateformes compatibles KYC.

Le cadre réglementaire joue un rôle tout aussi important. La plupart des juridictions exigent aujourd’hui le KYC pour l’accès aux services de trading, afin d’empêcher le blanchiment d’argent et de limiter les mouvements illicites. Les exchanges qui ne respectent pas ces obligations risquent des fermetures, comme celles décrites dans les récents dossiers sur les plateformes sans vérification d’identité. Pour un utilisateur, cela signifie qu’il doit choisir des services qui appliquent des procédures de vérification solides, tout en gardant le contrôle de ses clés privées.

Du côté des praticiens, plusieurs bonnes pratiques se démarquent. D’abord, stocker la majorité des fonds sur un portefeuille matériel (cold wallet) réduit drastiquement les chances de vol en ligne. Ensuite, activer l’authentification à deux facteurs (2FA) sur chaque compte d’exchange, et privilégier les solutions basées sur des applications mobiles plutôt que le SMS, qui est plus vulnérable au spoofing. Enfin, auditer régulièrement les permissions des contrats intelligents et éviter de donner des approbations illimitées à des dApps inconnues. En combinant ces mesures, on crée une défense en profondeur qui décourage les acteurs malveillants.

Vous venez de parcourir les grandes lignes de la sécurité crypto : de la compréhension des attaques à la mise en place d’outils de forensique, en passant par les exigences KYC et les stratégies de protection des wallets. La suite de cette page réunit une sélection d’articles qui détaillent chaque aspect, des analyses de hacks récents aux guides pratiques pour sécuriser vos actifs. Plongez dans les ressources ci‑dessous pour approfondir vos connaissances et renforcer votre posture de sécurité dès aujourd’hui.

Airdrop Battle Hero II : Détails, risques et statut en 2026

Retour sur l'airdrop Battle Hero II de 2022 : analyse des détails, des risques de sécurité et du statut actuel en 2026.

Critique CRMClick : Analyse du courtier cryptomonnaie CERRAM META

Analyse détaillée de l'échange CRMClick (CERRAM META). Découvrez les risques liés à son statut 'Untracked', la sécurité des fonds aux Seychelles et comparez cette plateforme aux leaders du marché.

STEX crypto exchange review 2026 : Avis complet, sécurité et frais

Avis complet sur STEX en 2026 : sécurité, frais de 0,10%, accès à 500+ cryptos et conformité réglementaire. Découvrez si cet échange est adapté à vos besoins de trading.

BiFinance Crypto Exchange Review : Fonctionnalités, Frais et Sécurité en 2026

BiFinance est un échange crypto sans KYC, avec des frais ultra-bas et un levier jusqu'à 1:125. Idéal pour les traders actifs qui veulent éviter la vérification d'identité et maximiser leurs gains. Pas de fiat, mais une sécurité solide et un avenir prometteur dans les actifs réels.

İkipara Crypto Exchange : Un piège à éviter absolument

İkipara n'est pas un échange crypto légitime, mais une arnaque qui cible les utilisateurs turcophones avec des promesses de rendements impossibles. Découvrez les signes d'alerte, comment elle fonctionne, et où trader en toute sécurité.

Bitrump crypto exchange review : est-ce une plateforme fiable en 2025 ?

Bitrump crypto exchange n'a aucune trace vérifiable en 2025. Aucun audit, aucune régulation, aucun avis. Une absence totale qui est un signe d'alerte majeur. Découvrez pourquoi il faut éviter cette plateforme et quelles alternatives fiables choisir.

Antares crypto exchange : ce que vous devez savoir avant d'investir

Antares crypto exchange n'existe pas comme plateforme légitime. Découvrez pourquoi ce nom est un piège courant dans l'univers des cryptomonnaies et comment éviter les escroqueries en ligne.

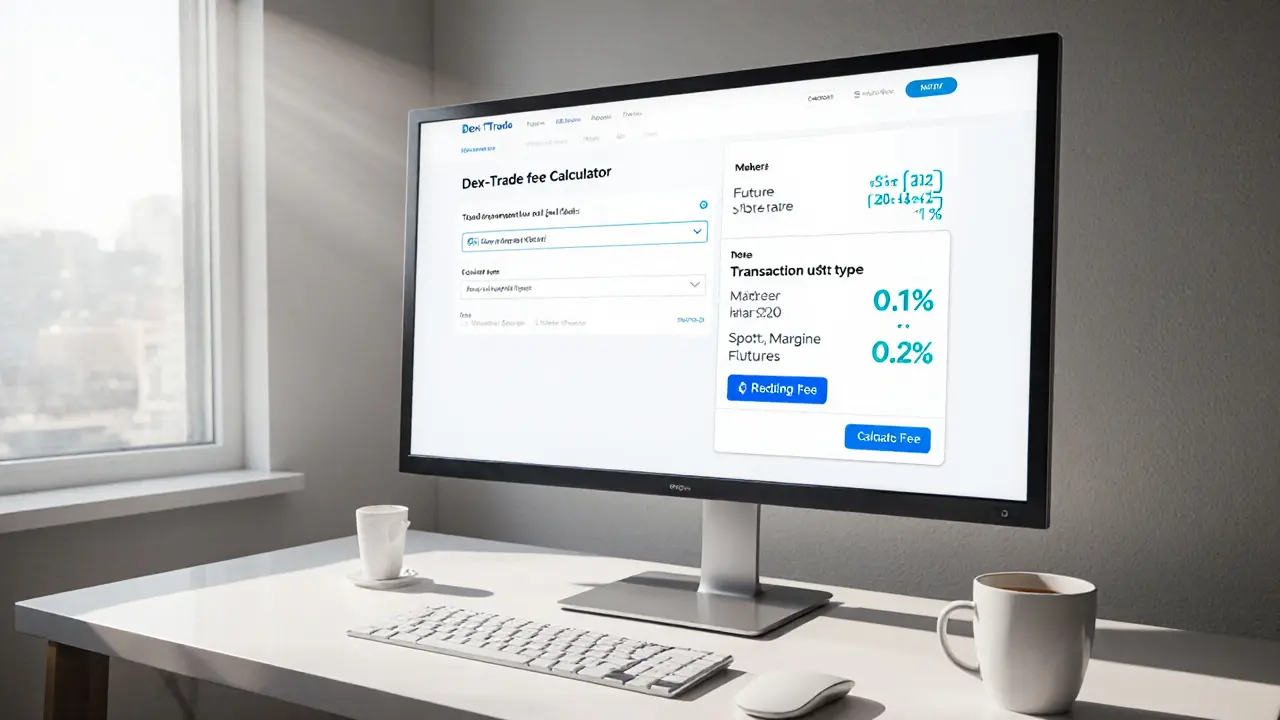

Dex-Trade: revue complète de la plateforme d’échange crypto

Analyse détaillée de Dex-Trade : frais, sécurité, fonctionnalités, avis utilisateurs et points forts/faibles pour aider à choisir cet échange crypto.

Avenir de la technologie multi-signature : sécurité et gouvernance blockchain

Explorez le futur de la technologie multi-signature : sécurité, gouvernance, défis et opportunités pour les blockchain, DAO et institutions financières.

Analyse détaillée de Chainrift: revue complète de l'exchange crypto

Analyse complète de Chainrift, échange crypto: sécurité, frais, liquidité, conformité et comparaison avec Binance et Kraken pour aider les traders à choisir la meilleure plateforme.

L'avenir de l'abstraction de compte dans la cryptomonnaie

Découvrez comment l'abstraction de compte (ERC‑4337) transforme la sécurité, l'expérience utilisateur et l'adoption des cryptomonnaies, avec perspectives d'avenir et FAQ.

Pearl v1.5 - Revue complète d'un échange crypto à frais zéro

Découvrez l'examen complet de Pearl v1.5, l'échange crypto à frais zéro. Analyse des performances, de la régulation, comparaison avec les leaders et conseils pratiques pour les traders.